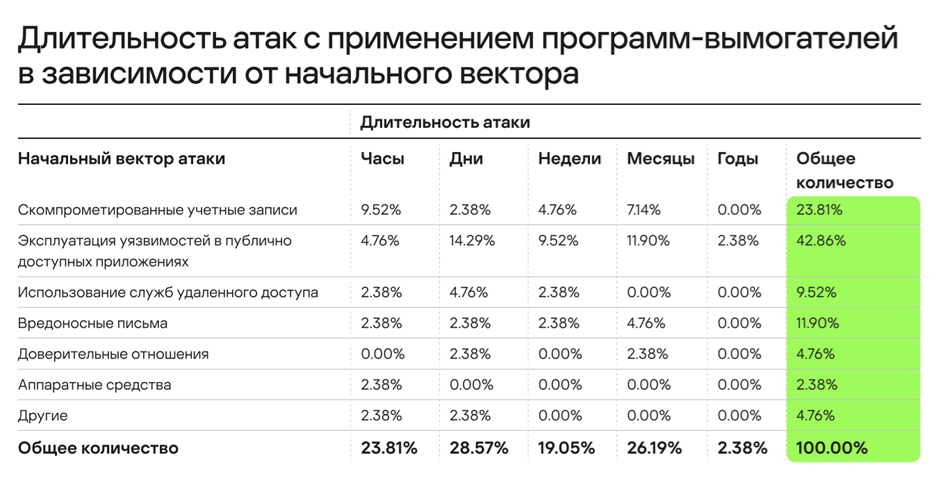

В 2022 году 43% атак программ-вымогателей начиналось с эксплуатации уязвимостей в общедоступных приложениях. Почти в каждом четвёртом случае (24%) атаки программ-вымогателей начинались с использования ранее скомпрометированных аккаунтов пользователей, а в 12% ― с вредоносных писем. Такие данные содержатся в свежем отчёте «Природа инцидентов информационной безопасности», опубликованном «Лабораторией Касперского».

В ряде случаев целью атакующих было не шифрование данных, а получение доступа к личной информации пользователей, интеллектуальной собственности и другим конфиденциальным данным организаций.

В ходе расследования инцидентов с применением программ-шифровальщиков эксперты компании обнаружили, что в большинстве случаев злоумышленники находились в сети клиента некоторое время после проникновения. Атакующие зачастую используют PowerShell для сбора данных, Mimikatz для повышения привилегий и PsExec для удалённого выполнения команд или фреймворки типа Cobalt Strike для проведения всех этапов атаки.

Скомпрометированные учётные данные пользователей, уязвимости в ПО и методы социальной инженерии в большинстве случаев позволяют злоумышленникам проникать в корпоративную инфраструктуру и производить вредоносные действия, в том числе и атаки посредством программ-шифровальщиков. Чтобы минимизировать эти риски, важно, чтобы компании вводили и контролировали политику надёжных паролей, регулярно обновляли корпоративное ПО, а также обучали сотрудников основам информационной безопасности, читают эксперты по информационной безопасности.

Как показал традиционный ежегодный опрос «Информационная безопасность бизнеса», более 40% компаний во всём мире подверглись как минимум одной атаке программы-вымогателя в 2022 году. При этом малые и средние предприятия платили за восстановление данных в среднем $6,5 тыс., а крупный бизнес ― $98 тыс.

Чтобы защитить компанию от атак с использованием программ-вымогателей, специалисты рекомендуют:

- регулярно выполнять резервное копирование данных;

- своевременно обновлять программное обеспечение на всех используемых устройствах, чтобы предотвратить эксплуатацию уязвимостей;

- внедрять надёжную парольную политику и многофакторную аутентификацию;

- обучать и инструктировать своих сотрудников по вопросам обеспечения информационной безопасности в корпоративной среде;

- использовать сервисы и решения для выявления и оперативного реагирования на атаки на ранней стадии;

- применять комплексные решения для защиты всей инфраструктуры от кибератак любой сложности, которые содержат системы обнаружения и реагирования на атаки на ранних стадиях, до того как атакующие достигнут своих конечных целей.