По итогам второго квартала 2024 года Россия заняла шестое место из 14 среди регионов мира по доле компьютеров автоматизированных систем управления (АСУ), на которых были заблокированы вредоносные объекты. От этом заявили в центре исследований безопасности промышленных систем и реагирования на инциденты Kaspersky ICS CERT.

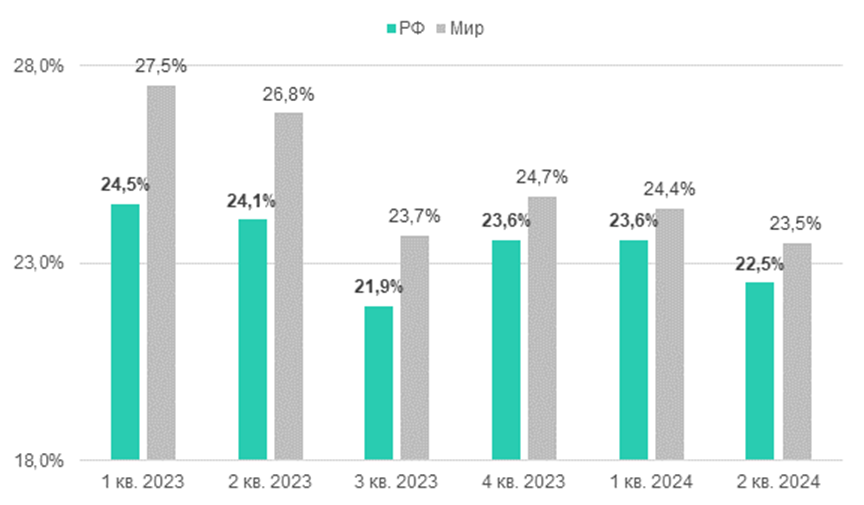

Доля атак на компьютеры АСУ в России в апреле-июне составила 22,5%. Это на 1,1 п. п. ниже, чем в первом квартале 2024 года. При этом при сравнении 1 полугодия 2024 года и 2 полугодия 2023 года доля атакованных систем выросла на 0,7 п. п. и составила 31,7%. Несмотря на то, что доля атакованных систем в России остаётся ниже, чем в среднем по миру, фиксируются сложные атаки, которые могут нанести серьёзный ущерб, отмечают эксперты.

Доля компьютеров АСУ в России и мире, на которых были заблокированы вредоносные объекты, по кварталам

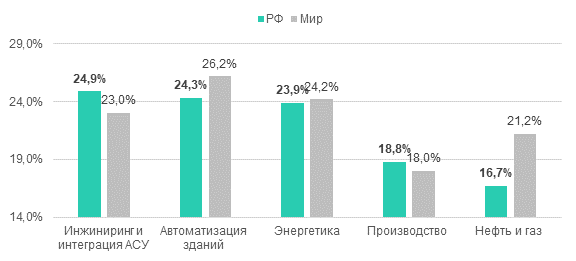

В ряде отраслей в России доля промышленных компьютеров, на которых были заблокированы вредоносные объекты, была выше, чем в среднем по миру, — например, в производственной сфере (18,8% в РФ против 18% по миру), в инжиниринге и у интеграторов АСУ (24,9% против 23%). Злоумышленники активно атакуют интеграторов, доверенных партнёров и подрядчиков, и в России риск атаки через доверенного партнёра и поставщика продуктов и услуг велик.

Россия находится на 3-м месте среди других регионов по доле компьютеров АСУ, на которых были заблокированы угрозы из интернета (11.9%, в среднем по миру — 11,3%).

Фишинг через интернет-страницы и электронные письма остаётся одним из наиболее распространённых способов первоначальной компрометации системы для злоумышленников, которые проводят атаки промышленных объектов.

По итогам второго квартала 2024 года Россия — на 1-м месте среди других регионов по доле компьютеров АСУ, на которых были заблокированы вредоносные интернет-ресурсы (7,8%, в среднем по миру — 6,6%). Значительная часть таких ресурсов используется для распространения вредоносных скриптов и фишинговых страниц (они были заблокированы на 4,6% компьютеров АСУ в России, в среднем по миру на 5,7% устройств).

В России серьёзной проблемой остаётся доступность интернета с компьютеров АСУ. Систематическое решение этой проблемы существенно снизит поверхность атаки промышленных предприятий в России. Все известные последние случаи, когда злоумышленникам удавалось добраться до управления производственными активами и что-то отключить, имели одной из причин недостатки сегментирования сети и изоляции наиболее важных систем. Усиление сетевой безопасности позволит снизить актуальный для России риск атак хактивистов, отмечают специалисты по информационной безопасности.

Чтобы научиться эффективно использовать имеющиеся средства защиты и правильно спланировать развитие системы безопасности, абсолютно необходимо знать приёмы злоумышленников и типичные ошибки жертв. В текущей ситуации всем промышленным предприятиям для улучшения защиты стоит начать использовать специализированную аналитику угроз — данные промышленной киберразведки. Не менее важно и обдуманно подходить к выбору поставщиков решений для АСУ — атаки через цепочку поставки актуальны в России как никогда ранее.

Хотя АСУ определенно требуют отдельного подхода к защите, зачастую атакующим даже не нужно пробиваться до уровня Operation Technology. Им достаточно нанести ущерб корпоративной части инфраструктуры в «правильном» месте.

Например, в одном из инцидентов, расследованных Solar 4RAYS, атаке подвергся разработчик систем управления промышленным оборудованием. Взломщики атаковали сервер, где было развернуто веб-приложение, позволяющее контролировать работу промышленных систем. В результате клиенты компании столкнулись с некорректной работой оборудования. При этом сервер был лишь одним из перечня ресурсов, зашифрованных с целью выкупа. Если бы атака была целевой, то ущерб был бы намного больше, а последствия — более фатальными.

Нередки случаи использования очень старых компьютеров с уязвимыми операционными системами в промышленных организациях. Это делается ради поддержки специфического оборудования и ПО, которые работают только, например, на Windows XP, но в то же время создаёт серьёзную угрозу безопасности для таких сетей. Поэтому в условиях постоянно нарастающей киберугрозы для всей критической инфраструктуры страны предприятиям стоит особенно внимательно относиться к защите не только сегмента АСУ ТП, но и корпоративных сетей.

Для защиты компьютеров АСУ от киберугроз эксперты рекомендуют:

- регулярно обновлять операционные системы, приложения и прошивки устройств в составе ОТ-инфраструктуры и устанавливать патчи или принимать компенсирующие меры сразу, как только об уязвимости становится известно;

- проводить аудит безопасности ОТ-систем для своевременного распознавания и устранения проблем безопасности;

- использовать решения для мониторинга сетевого трафика компьютеров АСУ, анализа и детектирования киберугроз и уязвимостей технологической сети — для наиболее эффективной защиты от атак, потенциально угрожающих технологическому процессу и главным активам предприятия;

- усиливать решения машиночитаемыми потоками данных об угрозах и уязвимостях для АСУ и других систем, часто используемых в промышленных средах;

- проводить тренинги для ИБ-специалистов и ОТ-инженеров, чтобы улучшать качество реагирования на различные, в том числе новые и продвинутые, вредоносные техники;

- использовать современные средства аналитики киберугроз;

- использовать защитные решения для конечных устройств ОТ и сетей, чтобы обеспечить безопасность всех критически важных промышленных систем;

- ограждать от киберугроз ИТ-инфраструктуру. Интегрированные продукты для защиты конечных устройств предоставляют возможности для детектирования киберугроз и реагирования на них.