Пандемия заставила бизнес перебраться в онлайн. Всё больше услуг, в том числе государственных, теперь можно получить, не выходя из дома. Такое положение дел привлекло внимание злоумышленников и спровоцировало рост количества киберугроз. Одна из самых явных – DDoS (атака типа «отказ в обслуживании»). Как устроена DDoS-атака? К каким последствиям она может привести и как от нее защититься?

DDoS – это довольно мощный инструмент злоумышленников. Нередко им пользуются нечистые на руку компании для того, чтобы вывести из строя сайт организации-конкурента, сделав его недоступным для пользователей. Самое неприятное, что организовать DDoS-атаку может даже начинающий хакер с минимальными навыками, зато ущерб от его действий иногда исчисляется миллионами.

По оценке специалистов по информационной безопасности, самыми атакуемыми на данный момент являются компании, которые занимаются электронной торговлей. На них пришлась почти треть зафиксированных в 2020 году DDoS-атак. На втором месте – госсектор, на который направлена каждая пятая DDoS-атака. На третьем – финансовые организации, традиционно привлекающие злоумышленников. Также в последний год в фокусе внимания были образование, гейминг, телеком.

Как устроена DDoS-атака

В современном мире огромное количество устройств практически постоянно подключено к интернету: серверы, роутеры, ноутбуки, телефоны, телевизоры, умная бытовая техника и многое другое. Если же они плохо защищены, а обновления ПО, которые устраняют уязвимости, на них не устанавливаются (а это, к сожалению, стандартная история), злоумышленники могут без труда взломать такие девайсы и получить над ними контроль. Затем хакеры загружают специальный код на взломанные устройства, и те в нужный момент атакуют жертву многочисленными запросами, выводя из строя ее сайт.

Последнее время хакеры все активнее используют для DDoS-атак умные устройства, потому что в отличие от компьютеров и телефонов, они практически не защищены. Как давно вы устанавливали обновления на свой SMART TV или умный чайник? А перепрошивали ли вы когда-нибудь свой Wi-Fi роутер? Хакеры взламывают тысячи подобных устройств, собирая их в ботнет (то есть единую сеть) для усиления атаки.

При этом организовать несложный DDoS не только просто, но и дешево. На теневом рынке такая «услуга» стоит от 10-15$, что делает угрозу подобной атаки еще более актуальной.

Куда «бьёт» ботнет?

Теперь разберемся, на какие элементы инфраструктуры направляется эта волна нелегитимных запросов.

Прежде всего, DDoS-атака затрагивает канал связи. Он имеет свою пропускную способность: 100 Мбит, 500 Мбит, 1 Гбит и т. д. По оценке специалистов по кибербезопасности, средняя мощность DDoS-атак в 2020 году составила 70–100 Гбит. Таким образом, пропускная способность канала быстро исчерпывается, и легитимные пользователи не могут получить доступ к ресурсу. Например, покупатели не могут сделать заказ в онлайн-магазине, ученики – посмотреть запись в онлайн-дневнике, пациенты – узнать результаты анализов в личном кабинете и т.п. При этом DDoS-атака может продолжаться как несколько часов, так и несколько дней. Например, в 2018 году эксперты была зафиксирована атака, которая длилась целых 11 дней.

Еще одно направление атаки – это сетевая инфраструктура: роутеры, свитчи, серверы, на которых расположены веб-ресурсы. Они тоже имеют свой предел производительности. Когда количество пакетов, направленных в их адрес, превышает этот лимит, переполняются таблицы маршрутизации, устройство перегружается и перестает работать. В результате ресурс становится недоступным.

Третье направление – это веб-приложения (то есть интерактивные сайты, где пользователь может оставить заказ, получить онлайн-услуги и т.п.). С точки зрения организации такая DDoS-атака сложнее, чем описанные выше варианты, так как для этого недостаточно бесплатных, доступных в интернете инструментов (например, уже взломанных серверов). Такие атаки должны имитировать запросы легитимных пользователей, чтобы факт атаки не был замечен. Например, это могут быть атаки в шифрованном трафике. Создается множество сессий c использованием протокола шифрования SSL, содержащих паразитный трафик. Ресурсы веб-сервера исчерпываются, и атакуемый сайт становится недоступным.

Чем опасны DDoS-атаки?

У DDoS-атак есть очевидные последствия. Например, клиенты интернет-магазина не смогут получить доступ к атакованному сайту, не закажут товар, а продавец не получит потенциальную прибыль. Сюда же добавляются репутационные риски. Они связаны с тем, что разочарованный клиент в следующий раз может уже не вернуться к этому продавцу.

Но, если посмотреть глубже, последствия могут быть более серьезными. Вместе с «продающим» сайтом организации могут быть атакованы и ее внутренние ресурсы, которые контролируют бизнес-процессы, например, цепочку поставок или взаимодействие с контрагентами. Восстановление работоспособности этих внутренних информационных систем может занять время, что в свою очередь тоже может привести к потере товара, неустойкам и оттоку партнеров.

Кроме того, недоступные из-за DDoS сайты теряют свои позиции в поисковой выдаче. А это напрямую влияет на репутацию и узнаваемость компании среди клиентов. Кроме того, получается, что средства на SEO-продвижение были потрачены впустую.

В некоторых случаях DDoS может вообще выступать «дымовой завесой» для более серьезного инцидента. Например, хакеры организуют самую простую DDoS-атаку и, пока ИБ-специалисты пытаются восстановить работу сервера, крадут конфиденциальные данные клиентов или корпоративную информацию.

Как защититься от DDoS?

Реализовать защиту от DDoS-атаки можно самостоятельно или с помощью сервиса от провайдера. В первом случае компания ставит фильтр на собственной сети. Такой вариант позволяет настроить защиту без привлечения третьих лиц. Но это финансово затратный подход, так как оборудование и вендорская поддержка стоят крайне дорого. К тому же это требует серьезных компетенций со стороны внутренней ИБ-службы компании. И главное – такой DDoS-фильтр может не справиться с объемной атакой, способной переполнить канал связи.

Альтернатива – это магистральный Anti-DDoS. Услуга предоставляется непосредственно на каналах оператора связи, и компании уже не нужно устанавливать дорогое оборудование в своей инфраструктуре.

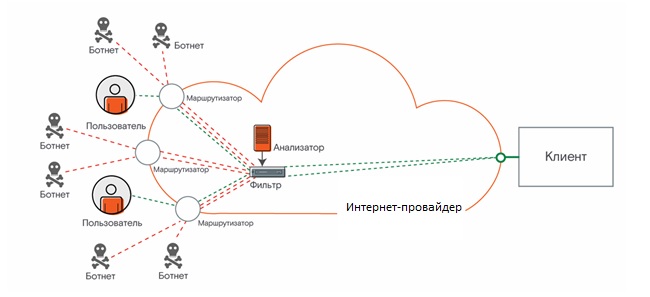

На сети оператора стоят пограничные маршрутизаторы, через которые происходит обмен трафиком с внешним миром. Специальное устройство (анализатор) в режиме реального времени «слушает» все маршрутизаторы и дает им команду заблокировать нелегитимный трафик. Это первая стадия очистки контента, которая отсекает низкоуровневые атаки. Дальше трафик поступает на фильтр, который блокирует более сложные атаки. Принцип работы сервиса можно сравнить с домашним фильтром для воды: внешние кольца фильтруют более грубые частицы, а внутренние – оставшиеся примеси. В итоге до защищаемого ресурса доходят только легитимные запросы.

Схема работы магистрального Anti-DDoS

Но доступность сайта не всегда может быть обеспечена только силами Anti-DDoS. В частности, последние годы наблюдается смещение вектора атак в сторону прикладного уровня, то есть веб-приложений. Поэтому к сервису Anti-DDoS, который обеспечивает защиту на сетевом уровне, стоит добавить Web Application Firewall (WAF), то есть межсетевой экран уровня веб-приложений. Он защитит не только от сложных угроз, например, попыток кражи и изменения данных приложений, но и от DDoS-атак на них.

WAF работает следующим образом: пропуская весь трафик через себя, он блокирует подозрительные запросы (например, от ненадежного IP-адреса, или если у трафика есть характерные признаки ботнета, фрода, атак подбора пароля и т.д).

Как и любой межсетевой экран, организация может установить WAF на свою сеть самостоятельно, а может приобрести соответствующий сервис у сервис-провайдера. В первом случае требуется корректная настройка правил фильтрации, но это сложный и долгий процесс, который не всегда может быть реализован силами штатных безопасников. Поэтому проще приобрести сервис, настройку и эксплуатацию которого обеспечит сервис-провайдер.

Выводы

Итак, если у вас есть сайт и через него вы предлагаете товары и услуги, то в любой момент вы можете столкнуться с DDoS-атакой. Будет ли она организована конкурентами, которые целенаправленно хотят навредить, или хулиганами, которым все равно, кого атаковать. Это не так важно. Последствия для бизнеса в любом случае могут быть фатальными. Поэтому стоит заранее подумать про защиту от DDoS-атак, а еще лучше дополнить ее межсетевым экраном уровня веб-приложений, что создаст полный эшелон защиты веб-ресурса как от простых, так и от сложных вторжений.